Servidor raíz DNS

Un servidor raíz DNS es un servidor DNS que responde a consultas relacionadas con nombres de dominio de nivel superior ( TLD ) y las redirige al servidor DNS de nivel superior relevante. Aunque puede haber otras jerarquías del Sistema de Nombres de Dominio (DNS) con servidores raíz alternativos , "servidor raíz DNS" se usa generalmente para referirse a uno de los trece servidores raíz del Sistema de Nombres de Dominio de Internet, administrado bajo la autoridad de ICANN .

En el sistema de nombres de dominio, el punto es un separador de dominio. Por convención, un nombre de dominio totalmente calificado termina con un punto, lo que significa que va seguido de una cadena vacía que representa el dominio raíz. Por extensión, también representamos el dominio raíz mediante un punto.

Los dominios de nivel superior (por ejemplo , .com , .org y .fr ) son subdominios del dominio raíz.

Consultas DNS para servidores raíz

Un servidor DNS se dirige a un servidor raíz en dos casos:

- al inicio, para obtener la lista actualizada de servidores raíz.

- cuando necesita determinar la lista de servidores de nombres para un dominio de nivel superior.

Luego, la información se almacena en caché en el servidor DNS durante un largo período de tiempo: 6 días para la lista de servidores raíz, 2 días para la información de los servidores de los dominios de nivel superior ( TLD ). Como esta información no varía mucho, las solicitudes a los servidores raíz son relativamente pocas.

Los servidores raíz no son recursivos, es decir, solo brindan respuestas autorizadas, no reenvían ninguna solicitud a otro servidor y no hacen uso de un caché. Por lo tanto, no pueden ser utilizados directamente por el resolutor de un cliente final.

Un estudio de 2003 indica que solo el 2% de las solicitudes a estos servidores eran legítimas. El almacenamiento en caché incorrecto o nulo causa el 75% de las solicitudes. El 12,5% se relaciona con solicitudes de dominios de nivel superior desconocidos, el 7% porque tratan las direcciones IP como nombres de dominio, etc. Algunos escritorios configurados incorrectamente incluso intentan actualizar los registros del servidor raíz o solicitar la recursividad, que es el resultado de un error de configuración. Los problemas observados y las soluciones para remediarlos se describen en RFC 4697.

En 2007, hubo aproximadamente diez mil millones de solicitudes diarias a los servidores raíz.

Los servidores raíz también tienen autoridad para el dominio de nivel superior .arpa . La zona in-addr.arpa, utilizada para la resolución inversa de direcciones IPv4 , fue administrada por servidores raíz hastafebrero 2011. Ahora está bajo la gestión técnica de los registros regionales de Internet .

Servidores raíz DNS

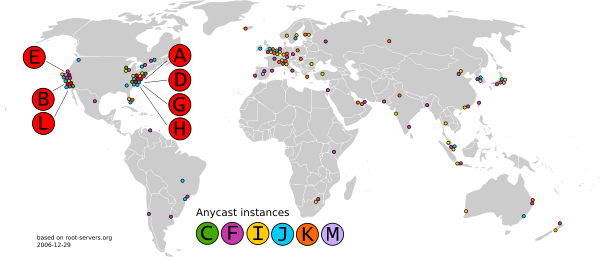

Contrariamente a la creencia popular, hoy en día ya no existen físicamente y solo trece servidores raíz de DNS , sino trece "identidades de servidor" cuyos nombres tienen la forma de letra .root-servers.net donde la letra es una letra entre ay M. Sin embargo, estas "identidades" (o nombres de servidor (en) ) cada una con una única dirección IP asignada, se denominan comúnmente "servidores raíz".

Doce organizaciones controlan estos servidores, dos son europeas (RIPE NCC y Autonomica, una división de Netnod), una japonesa (WIDE) y las otras estadounidenses. Nueve de estos servidores no son máquinas simples sino que corresponden a varias instalaciones distribuidas en varias ubicaciones geográficas, por lo que al 19 de julio de 2019 hay más de 997 sitios en 53 países que albergan un servidor raíz DNS. En 2007, había 130 sitios. .

Los servidores se han agrupado bajo el mismo nombre de dominio para aprovechar un mecanismo de evitación de repetición en el protocolo DNS .

| Letra | Dirección IPv4 | Dirección IPv6 | Sistema autónomo | Nombre anterior | Sociedad | Localización | Sitios (global / local) |

software |

|---|---|---|---|---|---|---|---|---|

| A | 198.41.0.4 | 2001: 503: ba3e :: 2: 30 | AS19836 | ns.internic.net | VeriSign | tráfico distribuido por anycast | 6 (6/0) |

UNIR |

| B | 199.9.14.201 | 2001: 500: 200 :: b | AS394353 | ns1.isi.edu | Universidad del Sur de California | Marina Del Rey, California, Estados Unidos | 1 (1/0) |

UNIR |

| VS | 192.33.4.12 | 2001: 500: 2 :: c | AS2149 | c.psi.net | Comunicaciones convincentes | tráfico distribuido por anycast | 6 (6/0) |

UNIR |

| D | 199.7.91.13 | 2001: 500: 2d :: d | AS10886 | terp.umd.edu | Universidad de Maryland | College Park, Maryland, Estados Unidos | 1 (1/0) |

UNIR |

| mi | 192.203.230.10 | 2001: 500: a8 :: e | AS21556 | ns.nasa.gov | NASA | Mountain View, California, Estados Unidos | 1 (1/0) |

UNIR |

| F | 192.5.5.241 | 2001: 500: 2f :: f | AS3557 | ns.isc.org | Consorcio de sistemas de Internet | tráfico distribuido por anycast | 49 (2/47) |

UNIR |

| GRAMO | 192.112.36.4 | 2001: 500: 12 :: d0d | AS5927 | ns.nic.ddn.mil | Agencia de Sistemas de Información de Defensa | tráfico distribuido por anycast | 6 (6/0) |

UNIR |

| H | 198.97.190.53 | 2001: 500: 1 :: 53 | AS1508 | aos.arl.army.mil | Laboratorio de Investigación del Ejército de los Estados Unidos (en) | Aberdeen, Maryland, Estados Unidos | 1 (1/0) |

NSD |

| I | 192.36.148.17 | 2001: 7fe :: 53 | AS29216 | nic.nordu.net | Autonomica ( Netnod (en) ) | tráfico distribuido por anycast | 68 | UNIR |

| J | 192.58.128.30 | 2001: 503: c27 :: 2: 30 | AS26415 | VeriSign | tráfico distribuido por anycast | 70 (63/7) |

UNIR | |

| K | 193.0.14.129 | 2001: 7fd :: 1 | AS25152 | NCC MADURO | tráfico distribuido por anycast | 18 (13/5) |

BIND , NSD | |

| L | 199.7.83.42 | 2001: 500: 3 :: 42 | AS20144 | ICANN | tráfico distribuido por anycast | 38 (37/1) |

NSD | |

| METRO | 202.12.27.33 | 2001: dc3 :: 35 | AS7500 | Proyecto WIDE (en) | tráfico distribuido por anycast | 6 (5/1) |

UNIR |

Limitación del número de servidores

El RFC 1035 requiere que las solicitudes y respuestas DNS en el protocolo de datagramas de usuario (UDP) no superen los 512 bytes. Si la respuesta es mayor, se debe utilizar TCP . Esto consume más recursos y presenta el riesgo de ser bloqueado por un firewall. Este caso de gran respuesta es poco común en la práctica, pero la lista de servidores de nombres de la zona raíz con las direcciones IP correspondientes alcanza este límite; Se requieren 671 bytes para una respuesta completa enjulio 2010.

Los servidores A, C, F, G, I, J, K, L y M ahora están distribuidos geográficamente gracias a anycast . En general, se utilizará el servidor más cercano al cliente en el sentido de la red. Como resultado, la mayoría de los servidores físicos del sistema de nombres de dominio ahora se encuentran fuera de los Estados Unidos.

Los servidores raíz del sistema de nombres de dominio también se pueden utilizar localmente, por ejemplo, en las redes de proveedores de servicios de Internet. Deben sincronizarse con el archivo de la zona raíz del Departamento de Comercio de EE. UU . Según lo recomendado por ICANN . Dichos servidores no son servidores DNS alternativos, sino una variación local de los servidores raíz de A a M.

La extensión EDNS 0 ( RFC 2671) permite el uso de un tamaño de paquete mayor, se recomienda su soporte tanto para IPv6 como para DNSSEC .

Seguridad del servidor raíz

Los servidores raíz juegan un papel importante en el sistema de nombres de dominio ( DNS ). Si uno o algunos de ellos dejan de responder, la carga se distribuye entre los servidores restantes. Si ninguno de ellos pudiera responder a las solicitudes, los nombres de dominio gradualmente se volverían inaccesibles, ya que la información en los cachés caducó, es decir, alrededor del 2% por hora de tiempo de inactividad en total.

La posibilidad de un error que afecte a todos los servidores está limitada por la diversidad de versiones de software utilizadas: BINDv8, BINDv9 y NSD. El hardware en el que operan los servidores es diverso.

Los riesgos de ataques de denegación de servicio se mitigan con la cantidad de servidores anycast. La dirección de unidifusión de la mayoría de los servidores no se publica para evitar ataques dirigidos. No es raro que uno de los servidores esté sujeto a un ataque de denegación de servicio, sin que esto afecte notablemente el rendimiento del DNS en su conjunto.

Sin embargo, algunos ataques a gran escala han ocurrido XXI ° siglo:

Ataque de 2002

La 21 de octubre de 2002, la raíz completa del DNS fue objeto de un ataque a gran escala durante una hora, y los trece servidores A a M fueron el objetivo. Durante este ataque, siete de los trece servidores vieron degradado su rendimiento debido a un flujo de 100.000 a 200.000 solicitudes por segundo a cada uno de los servidores. Sin embargo, el ataque no provocó una interrupción importante en la red global, lo que demuestra la solidez del sistema. Según el CEO de Verisign, que administra dos servidores raíz, todas las solicitudes podrían haber sido manejadas por un solo servidor.

El ataque se llevó a cabo mediante el método DDoS ( denegación de servicio ). Los piratas informáticos pudieron, gracias a una gran flota de máquinas, generar un número de solicitudes dos o tres veces mayor que la capacidad de carga de los trece servidores objetivo, es decir, cuarenta veces el volumen habitual de solicitudes.

El sistema anycast se configuró después de este ataque para neutralizar los ataques de tipo DoS.

Ataque de 2007

La 6 de febrero de 2007, los servidores F, G, L y M fueron atacados durante 24 horas a partir de las 10:00 UTC . G y L se vieron seriamente afectados, mientras que F y M informaron de un cargo inusual. El impacto en M se redujo gracias a anycast.

La fuente resulta ser una botnet de 5.000 máquinas con sede principalmente en Corea del Sur y dirigida desde Estados Unidos .

Ataques de 2015

30 de de noviembre de, 2015 (06:50 GMT a 09:30 GMT) y el 1 st de diciembre de 2015 (05:10 GMT a 06:10 GMT), los servidores de raíz 13 han sido dos ataques DDoS, haciendo que los tiempos de espera en los servidores raíz B, C, G y H. Se enviaron aproximadamente 5 millones de solicitudes por segundo a servidores con dos dominios únicos que causan el ataque, uno para cada ataque. Según el informe de root-servers.org, tres de los trece servidores raíz experimentaron ralentizaciones, pero el impacto en Internet en su conjunto fue limitado.

Zona raíz

El archivo de la zona raíz está disponible públicamente. Es bastante pequeño (del orden de 2,1 MB ) y contiene 1.531 delegaciones de dominio de nivel superior , 7.295 servidores de nombres, 4.265 registros A y 3.641 registros AAAA en abril de 2019.

Las firmas DNSSEC RRSIG se agregaron a los archivos raíz en julio de 2010. El 11 de octubre de 2018, ICANN cambió con éxito la clave de firma de la clave de la zona raíz ( KSK ) . En abril de 2019, de los 1.531 dominios de nivel superior presentes, 1.388 se firmaron con DNSSEC.

Jerarquías alternativas

Es posible crear una jerarquía de DNS alternativa con un conjunto de servidores raíz alternativos . Un servidor que quiera usarlo debe tener la lista de servidores raíz para esta jerarquía de DNS alternativa.

Estas jerarquías pueden definir otros dominios de nivel superior. Los clientes que no utilicen este conjunto de servidores no podrán acceder a estos dominios. También existe la posibilidad de que un dominio de nivel superior se defina de manera diferente entre jerarquías alternativas.

Entre estas jerarquías alternativas, podemos citar:

- ORSN ( pulgadas ) ,

- OpenNIC ,

- Raíz unificada,

- AlterNIC (en) , que cesó sus actividades en1997,

- eDNS , cerrado1998.

La Junta de Arquitectura de Internet (IAB) expresó en RFC 2826 la necesidad de mantener una jerarquía única para mantener la cohesión de la red de Internet.

Jerarquías alternativas de igual a igual

También se han creado varios sistemas de redes peer-to-peer , con el objetivo de ofrecer una alternativa viable y reducir los costos de infraestructura, que incluyen:

- CoDoNS , desarrollado en la Universidad de Cornell

- Sistema de nombres GNU (GNS), utilizado por la red GNUnet con el dominio de nivel superior.gnu

- Kadnode , basado en el protocolo de tabla hash distribuida de Kademlia

- Namecoin , basado en Bitcoin , utiliza el dominio de nivel superior.bit

- OddDNS; proyecto abandonado en2012.

Ver también

Artículos relacionados

enlaces externos

- Asociación de operaciones técnicas del servidor raíz

- “ Comité asesor del sistema del servidor raíz DNS ” ( Archivo • Wikiwix • Archive.is • Google • ¿Qué hacer? ) (Consultado el 8 de abril de 2013 )

- Consultas falsas recibidas en los servidores raíz

Notas y referencias

Notas

- 128.9.0.107 antes29 de enero de 2004(en) “ Nueva dirección IPv4 para b.root-servers.net ” (consultado el 28 de junio de 2018 ) . Luego 192.228.79.201 hasta el 10 de agosto de 2017 (en) “ B root ipv4 address renumered ” (consultado el 13 de marzo de 2019 )

- 128.8.10.90 antes3 de enero de 2013(en) “D-Root cambiará su dirección IPv4 el 3 de enero de 2013” (versión del 3 de febrero de 2014 en Internet Archive ) .

- A diferencia de otros escritores raíz, "G Root" no responde a los pings .

- 128.63.2.53 antes1 st 12 2015(en) " [DNSOP] Aviso anticipado: cambio de dirección raíz H el 1 de diciembre de 2015 " ,31 de agosto de 2015(consultado el 28 de junio de 2018 ) .

- 198.41.0.10 antesNoviembre de 2002.

- 198.32.64.12 antes1 st de noviembre de de 2007(es) " Aviso -" L Root "cambiando la dirección IP el 1 de noviembre " ,24 de octubre de 2007(consultado el 28 de junio de 2018 ) .

Referencias

- (en) Duane Wessels y Marina Fomenkov, " Vaya, son muchos paquetes " [PDF] en Measuring-factory.com ,2003(consultado el 29 de junio de 2018 ) .

- (en) Petición de observaciones n o 4697 .

- (es) Daniel Karrenberg, “ servidores DNS raíz de nombres de Preguntas más frecuentes ” , en la Sociedad de Internet ,septiembre 2007(consultado el 29 de junio de 2018 ) .

- (in) " in-addr.arpa transición " en ICANN (consultado el 29 de junio de 2018 ) .

- (en) " Preguntas frecuentes sobre VHCR " en ICANN (consultado el 28 de junio de 2018 ) .

- (in) " IANA - servidores raíz " en IANA (acceso 29 de junio 2018 ) .

- (en) " root-servers.org "

- (en) Kim Davies, " No hay 13 servidores raíz " en IANA ,15 de noviembre de 2007(consultado el 29 de junio de 2018 ) .

- AS y IPv4 / v6 dirección de root-servers.org visitado el 22 de agosto 2018.

- (en) " ¿Cómo VeriSign utiliza servidores raíz de Internet - Verisign " en root-servers.org (visitada 28 de de junio de 2018 ) .

- (en) " B Root " en root-servers.org (consultado el 28 de junio de 2018 ) .

- (en) " servidor raíz Técnica Operaciones Assn " en root-servers.org (visitada 28 de junio 2018 ) .

- (en) " C-Root Homepage " en root-servers.org (consultado el 28 de junio de 2018 ) .

- (en) " C Root YAML " [yml] (visitada 28 de junio 2018 ) .

- (en) " D-Root home " en root-servers.org (consultado el 28 de junio de 2018 ) .

- (en) " D Root YAML " [yml] (visitada 28 de junio 2018 ) .

- (en) " E.root-servers.net " en root-servers.org (visitada 28 de junio 2018 ) .

- (en) " F Root - Internet Systems Consortium " , en root-server.org (consultado el 22 de agosto de 2018 ) .

- (en) " F Root YAML " [yml] (visitada 28 de junio 2018 ) .

- (en) " DISA-G-Root " en DISA (visitada 28 de junio 2018 ) .

- (en) " H.ROOT-SERVERS.NET STATISTICS " en root-servers.org (consultado el 28 de junio de 2018 ) .

- (en) " H Root YAML " [yml] (visitada 28 de junio 2018 ) .

- (in) " i.root-servers.net - Netnod " en Netnod (in) (consultado el 28 de junio de 2018 ) .

- (en) " I Root YAML " [yml] (visitada 28 de junio 2018 ) .

- (en) " Historia y hechos sobre J-servidor raíz - Verisign " en root-servers.org (acceso 28 de de junio de 2018 ) .

- (en) " J Root YAML " (consultado el 28 de junio de 2018 ) .

- (en) " K-root - Centro de Redes Europeas IP Red de Coordinación " en el RIPE NCC (consultado el 28 de de junio de 2018 ) .

- (en) " K Root YAML " (consultado el 28 de junio de 2018 ) .

- (en) " ICANN Managed servidor raíz - DNS ICANN Ingeniería " de la ICANN (visitada 28 de de junio de 2018 ) .

- (en) " The Root YAML " (consultado el 28 de junio de 2018 ) .

- (en) " M-Root DNS Server " en root-servers.org (consultado el 28 de junio de 2018 ) .

- (en) " M Root YAML " (visitada 28 de junio 2018 ) .

- (en) Petición de observaciones n o 1035 .

- ftp://rs.internic.net/domain/

- (in) Solicitud de comentarios n o 2671 .

- cf. ISOC, el tiempo de vida para las delegaciones de TLD es de dos días.

- (en) " Ataque DoS al servidor de nombres de octubre de 2002 " en el Centro de análisis de datos de Internet aplicado ,2002(consultado el 28 de junio de 2018 ) .

- (en) Paul Vixie , " Eventos del 21 de octubre de 2002 » [txt] , en root-servers.org ,24 de noviembre de 2002(consultado el 28 de junio de 2018 ) .

- (en) " Ficha informativa: el ataque al servidor raíz es el 6 de febrero de 2007 " [PDF] en ICANN ,1 st de marzo de de 2007(consultado el 28 de junio de 2018 ) .

- (en) John Kristoff, " Resumen de ataques de DNS del 7 de junio de 2007 » [PDF] en dns-oarc.net ,2007(consultado el 28 de junio de 2018 ) .

- “Un ataque DDoS dirigido a las raíces de Internet”, Émilie Dubois, linformatique.org , 10 de diciembre de 2015 (consultado el 12 de diciembre de 2015).

- "Telegramas: TV5-Monde protegido por Airbus DS, Internet bajo el control de DDoS, Valls no está en contra de la interconexión WiFi pública, Orange Luxembourg y Mobistar" , silicon.fr, 9 de diciembre de 2015 (consultado el 12 de diciembre de 2015).

- (in) " Events of 2015-11-30 ' , http://root-servers.org , 4 de diciembre de 2015 (consultado el 12 de diciembre de 2015).

- “El ataque DDoS deja fuera de línea a tres servidores raíz DNS” , Pieterjan Van Leemputten, levif .be , 9 de diciembre de 2015 (consultado el 12 de diciembre de 2015).

- " Index of / dominio " en internic.net (consultado el 1 er de abril de 2021 ) .

- ISC elogia el importante paso adelante en la protección del sistema de nombres de dominio , ISC, 15 de julio de 2010

- " Apuesta exitosa para el primer rollover de la KSK " , en www.icann.org (consultado el 22 de octubre de 2018 )

- (en) Petición de observaciones n o 2826 .

- (in) " Beehive codons " (consultado el 28 de junio de 2018 ) .

- (en) " The GNU Name System " (consultado el 27 de junio de 2018 ) .

- (in) " GitHub - mwarning / KadNode: P2P DNS satisfecho con la clave y el soporte de claves criptográficas PKI. Alternativa a DynDNS ” , en GitHub (consultado el 28 de junio de 2018 ) .

- (in) "DNS Namecoin - Proyecto DotBIT" (versión del 16 de diciembre de 2013 en Internet Archive )

- Vincent Hermann, " ODDNS quiere poner fin al DNS clásico y su posible censura " , en Next INpact ,6 de abril de 2012(consultado el 27 de junio de 2018 ) .

- (en) Christian Grothoff, " ¿Cómo se compara GNS con ODDNS? » , En gnunet.org ,2012(consultado el 27 de junio de 2018 ) .